CMC warns: The APT campaign attacks Vietnamese State administrative agencies

Vào khoảng đầu tháng 9 vừa qua, hệ thống CMC Threat Intelligence nhận được thông tin về cuộc tấn công mạng nhắm vào một số đơn vị hành chính các tỉnh phía bắc Việt Nam. Công ty CMC Cyber Security đã có những phân tích sâu về những file mã độc được sử dụng trong chiến dịch tấn công này.

Qua quá trình tìm hiểu và phân tích các dấu hiệu, mẫu mã độc phục vụ cho cuộc tấn công này, các chuyên gia phân tích mã độc của CMC Cyber Security nhận định nhóm tấn công có khả năng bắt nguồn từ Trung Quốc. Cụ thể, chuyên gia xác định được các văn bản độc hại tấn công vào Việt Nam trong chiến dịch này bắt nguồn từ nhóm Mustang Panda, một nhóm tin tặc được đánh giá rất cao bởi những chiến dịch rất bài bản, có kỹ thuật và chiến thuật đặc biệt.

Các mẫu nhận được sau khi phân tích có thể chia làm hai loại. Mỗi loại sử dụng một cách thực thi payload khác nhau nhưng vẫn có một số đặc điểm chung sau:

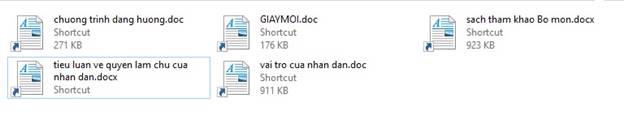

- Các sample được gửi tới nạn nhân được nén trong file zip để tránh bị chặn bởi các ứng dụng.

- Trong file nén có chứa file shortcut .lnk kèm theo đuôi .doc(ví dụ sample.doc.lnk) để đánh lừa người dùng.

- File lnk đính kèm theo file hta có thể thực thi được script.

- Script mở file document đính kèm cho người dùng và ngầm thực thi payload.

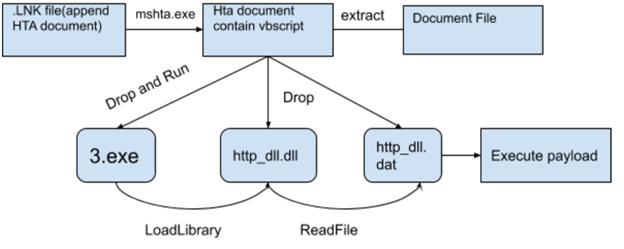

Với loại thứ nhất, mẫu là một file shortcut có phần mở rộng đuôi là .lnk, thường được đặt tên kèm theo đuôi .doc để đánh lừa người dùng do đuôi .lnk sẽ được Windows ẩn đi. Điểm đáng ngờ là ở phần target của file shortcut. Tuy nhiên, target của mẫu chứa một đoạn command để khởi chạy tiến trình Mshta.exe để thực thi file hta nhúng kèm. Khi người dùng mở file lnk, máy sẽ thực thi command trong target của file lnk và thực thi file mshta.exe để mở chính nó.

Tương tự như loại một, loại hai cũng là một file lnk được nhúng vào trước file hta. Ở giai đoạn thực thi vbscript, đoạn script trong malware sẽ giải mã và lưu vào thư mục %temp% 2 file binary, 1 file là payload và 1 file document để hiển thị cho người dùng.

Mục đích của tất các các mẫu thu thập được đều là connect đến c&c server, download các mã độc nhằm đánh cắp thông tin người dùng và cung cấp chức năng điều khiển máy từ xa.

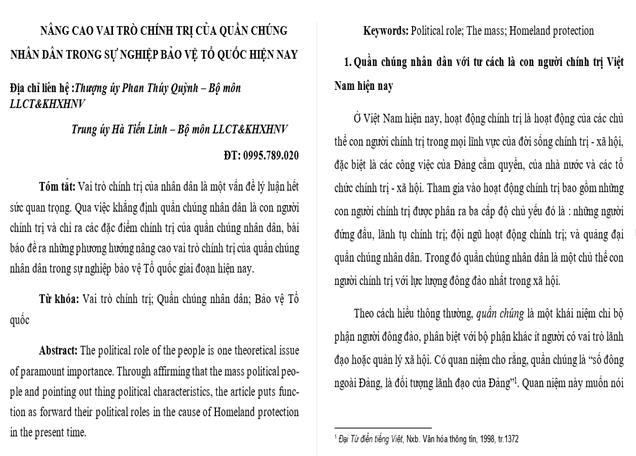

Điều đáng nói nhất là độ tinh xảo trong các file tài liệu được tạo ra nhằm đánh lừa người dùng. Khác với những mẫu apt ta phải đối mặt một vài năm trước, tài liệu “mồi” được viết rất cẩu thả, câu cú lủng củng, tài liệu chắp vá với hình thức không phù hợp với văn bản chính quy thì gần đây, độ chính xác và tỉ mỉ trong các văn bản tấn công rất dễ lừa được người dùng. Đặc biệt ngay cả trong nội dung, văn bản cũng được thể hiện rõ mục đích chính trị.

Trước việc ngăn chặn toàn diện chiến dịch tấn công APT rất khó khăn, các chuyên gia của CMC Cyber Security đưa ra khuyến cáo cho khách hàng các biện pháp ngăn ngừa, giảm thiểu và phát hiện sớm các tác hại của APT:

- Đối với người dùng:

- Cẩn trọng khi tiếp nhận email, đường link, tệp tin lạ.

- Xác thực chính xác nguồn gửi an toàn, đáng tin cậy.

- Sử dụng các công cụ Endpoint Security.

- Đối với doanh nghiệp:

- Triển khai các hệ thống giám sát, phát hiện hoặc ngăn chặn xâm nhập trái phép.

- Định kỳ đánh giá, kiểm định các mối nguy hại đối với hệ thống.

- Nâng cao nhận thức của từng cá nhân trong tập thể về tránh nhiệm đảm bảo an ninh, an toàn thông tin.

- Có kế hoạch ứng phó với sự cố.

Hiện nay CMC Cyber Security đã có phần mềm chuyên biệt dành cho mã độc mã hoá dữ liệu bản mới nhất của CMC Antivirus/CMC Internet Security, người dùng cá nhân có thể cài phần mềm chống virus trên di động và máy tính để ngăn chặn kịp thời trước khi máy tính bị lây nhiễm.